内网渗透测试 隐藏通信隧道技术(下篇)——主流通信技术详解

在上一篇中,我们探讨了隐藏通信隧道的基础概念与必要性。本篇将深入解析内网渗透测试中几种主流的隐藏通信隧道技术,分析其原理、实现方式及典型应用场景,为安全测试人员提供实战参考。

1. HTTP/HTTPS隧道

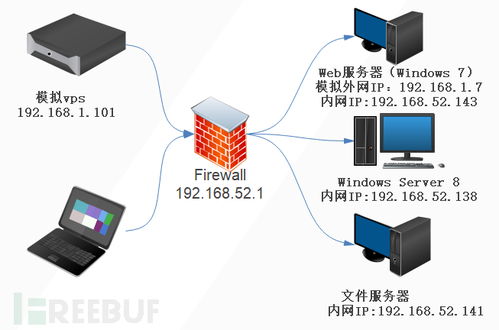

HTTP/HTTPS协议是互联网最通用的协议,通常不会被防火墙完全阻断,因此常被用于构建隐蔽隧道。

原理:将需要传输的原始数据(如TCP流量)封装在HTTP请求或响应体中,通过标准的80或443端口进行传输。

实现工具:

- reGeorg / Neo-reGeorg:将Web服务器(如存在文件上传漏洞的服务器)转化为SOCKS代理,流量经由Web服务器转发,实现穿透。

- Tunna / Chisel:通过单个HTTP连接建立隧道,支持端口转发和SOCKS代理。

优点:高度隐蔽,能绕过基于端口的过滤和基础IDS检测。

缺点:依赖Web服务器作为跳板,通信延迟可能较高。

2. DNS隧道

DNS协议是网络基础服务,几乎所有网络都允许DNS查询出站,因此DNS隧道极具隐蔽性。

原理:将数据编码到DNS查询的子域名中(例如,将data.encoded.example.com发送到攻击者控制的DNS服务器),DNS响应也可携带返回数据。

实现工具:

- DNSCat2:支持加密和交互式Shell,功能强大。

- iodine:通过DNS隧道建立虚拟网卡,可传输完整的IP流量。

优点:能穿透仅允许DNS出站的严格网络环境。

缺点:带宽极低,速度慢,且异常的大量DNS请求可能触发安全告警。

3. ICMP隧道

ICMP协议(如ping)常用于网络诊断,在许多环境中未被严格监控。

原理:将数据载荷嵌入ICMP数据包(如Echo Request/Reply)的数据段中进行传输。

实现工具:

- ptunnel / icmpsh:创建双向的ICMP隧道。

- pingtunnel:将TCP流量通过ICMP隧道转发。

优点:简单有效,能穿越仅允许ICMP协议的网络。

缺点:现代IDS/IPS系统已能检测异常大小的ICMP包或高频ICMP通信。

4. SMB/命名管道隧道

在内网Windows环境中,SMB协议和命名管道通信是常态,可利用其进行横向移动和隧道构建。

原理:通过SMB协议或Windows命名管道在机器之间建立隐蔽通道,传输数据或远程执行命令。

实现方式:

- Smbexec / WMIExec:通过SMB或WMI执行命令,数据隐藏在正常的文件读写或进程创建中。

- Cobalt Strike的SMB Beacon:通过命名管道进行Peer-to-Peer通信,避免直接连接受控主机。

优点:高度融入Windows内网环境,难以被传统边界设备发现。

缺点:通常局限于Windows环境,且需要一定的初始访问权限。

5. 加密与混淆技术

无论采用何种隧道,加密和混淆是提升隐蔽性的关键。

- 加密:使用TLS/SSL(如HTTPS隧道)、自定义加密算法(如DNSCat2的加密)防止流量内容被检测。

- 混淆:将隧道流量模拟成合法协议(如将DNS隧道流量伪装成正常的CDN查询),或使用随机化、时间抖动等技术对抗流量分析。

6. 防御与检测建议

作为蓝队或防御方,应对隐蔽隧道需多维度布防:

- 流量基线分析:建立正常DNS、HTTP、ICMP的流量模型,识别异常模式(如DNS查询频率、域名长度、ICMP包大小)。

- 深度包检测(DPI):不仅检查协议头,更分析载荷内容,识别已知隧道工具特征或加密流量的非标准端口使用。

- 端点监控:关注主机上异常进程的网络连接、未授权的服务创建(如命名管道)。

- 网络分段与最小权限:严格限制内网横向移动能力,即使隧道建立,其影响范围也受限。

###

隐藏通信隧道技术是内网渗透测试中突破边界、维持访问的关键。红队人员需根据目标环境灵活组合上述技术,并持续关注工具迭代与检测规避方法。与此防御者必须理解这些技术的原理,构建纵深防御体系,方能在日益复杂的攻防对抗中占据主动。技术本身无善恶,关键在于使用者将其应用于安全测试提升防御,还是用于恶意攻击。

如若转载,请注明出处:http://www.songzhilian.com/product/10.html

更新时间:2026-04-22 02:38:07